単一の"User"への統合【Cato Cloud】

- フーバーブレイン Cato Cloud チーム

- 2023年12月26日

- 読了時間: 3分

Cato Cloudのシングル ユーザー IDへの統合のアップデートについて紹介します。

ユーザー統合前

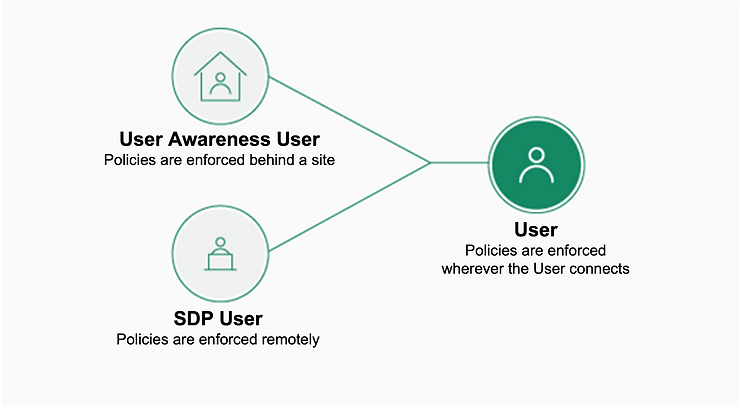

ユーザー統合前のCato Cloudでは2種類のユーザーが存在していました。

Socket環境からネットワークにアクセスする "User"

Cato VPN Clientでリモートアクセスする "SDP User"

"User" には、 Socket環境のネットワークで接続する場合にのみポリシーが適用され、

"SDP User" には、リモートで接続する場合にのみポリシーが適用されます。

管理者は上記2種類のユーザーを意識する必要がありました。

Socket環境とリモート接続で同じポリシーを適用するには、"User" と "SDP User" の両方を含めたルールを作成する必要があり、管理上の煩雑さや接続状況により意図せずポリシーが変わる懸念がありました。

ユーザー統合前のSource

"User "と"SDP User"をそれぞれ指定

また、これまでCMAで手動作成したSDPユーザーはSocket環境ではユーザー単位で制御できない課題がありました。

Socket環境とリモート接続で同じポリシーを適用するために"User" と "SDP User"の両方を含めてSourceを指定する必要があります。しかし手動作成したSDPユーザーは"User"に存在しません。

ユーザー統合後

シングルユーザー ID に統合後は、ユーザーがSocket環境にいるかリモートにいるかに関係なくポリシーが適用されます。

(リリースノートより)

ユーザーを単一のユーザー ID に統合して、ポリシーの適用とユーザー管理を強化します。

ユーザーがサイトの背後にいるかリモートにいるかに関係なく、ポリシーが適用されます 。

すべてのユーザーが「User Directory」ページに表示されるようになります。

シングル ユーザー IDを使用している場合、User Awarenessは手動で作成されたユーザーの識別をサポートします

Cato Knowledge Baseより抜粋

ユーザー統合後のSource

単一の"User"を指定

このアップデートはすでに多くのCC2アカウントに適用されていますが、LDAPとSCIM連携を併用しているCC2アカウントにはまだ対応していません。

Catoは2024年 Q1(1~3月)にサポートを予定しております。

検証

実際に特定のサイト(Amazon)を指定したInternet Firewallを作成して動作を確認します。

手動作成したSDPユーザー:SDP_User01の場合はアクセスを許可し、それ以外はブロックします。

また、ユーザー認識のためIdentity Agent を有効にしています。

ユーザー統合前のCC2アカウント環境

リモート接続でアクセスした場合は当然ながら許可されます。

しかし、Socket環境からアクセスした場合はブロックされます。

イベントからIdentity Agentによりユーザー名を取得しているものの、 Socket環境からアクセスしているためSDPユーザーとは認識されず、Alllowルールが適用されていないことが読み取れます。

ユーザー統合後のCC2アカウント環境

ユーザー統合後のCC2アカウント環境で同様の検証を行います。

Internet Firewall で[remote user01]のみにAmazonの接続を許可

Sourceは統合された単一の"User"を指定しています。

リモート接続でアクセスした場合はAllowルールが適用されます。

こちらの結果はユーザー統合前と同様です。

Socket環境からアクセスした場合もAllowルールが適用されます。

Identity Agentでユーザー名を取得することによって接続形態によらず、同一のポリシーを適用できています。

ユーザー統合によりSocket環境でも手動作成したユーザーの制御が可能になったことが確認できました。

まとめ

シングルユーザー ID によってユーザーがSocketの背後にいるかリモートにいるかに関係なくポリシーが適用されるようになりました。これにより、テナント全体でユーザーの一貫した管理が可能になり、管理者は2種類のユーザーを管理する負担がなくなりました。

以上、Cato Cloudのシングル ユーザー IDへの統合のアップデートの紹介でした。

コメント